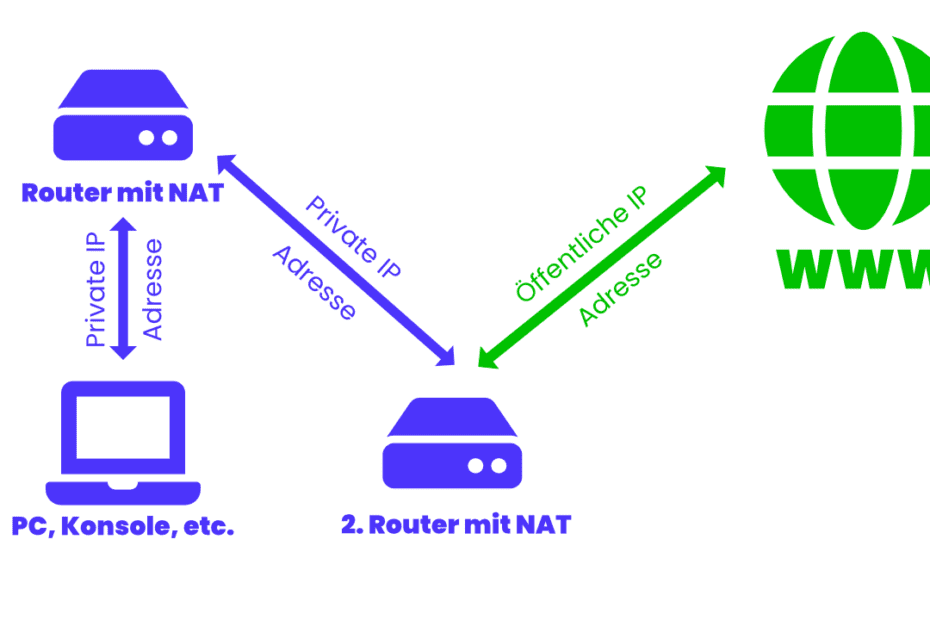

Wie entsteht eine „Doppelte NAT“ und was ist die Lösung?

Was ist eine Doppelte NAT? Bei einer doppelten NAT (auch: doppel NAT) handelt es sich um eine problematische Netzwerkkonfiguration. Sie entsteht immer dann, wenn zwei „Gateways“ einen Rechner im Heimnetzwerk mit dem Internet verbinden möchten.…